阿里云polkit 0.112-26.el7 升级维护的建议!

2022-04-28 3874 次

如果你是阿里云企业用户,且不惜资金购买了云盾那么直接后台可升级。

咱们说下免费升级的方法:

漏洞描述

披露了 Polkit 中的 pkexec 组件存在的本地权限漏洞(CVE-2021-4034),Polkit 默认安装在各个主要的 Linux 发行版本上,易受该漏洞影响的 pkexec 组件无法正确处理调用参数,并会尝试将环境变量作为命令执行。攻击者可以通过修改环境变量,从而诱导 pkexec 执行任意代码,利用成功可导致非特权用户获得管理员权限。

程序介绍

pkexec 应用程序是一个 setuid 工具,旨在允许非特权用户根据预定义的策略以特权用户身份运行命令。

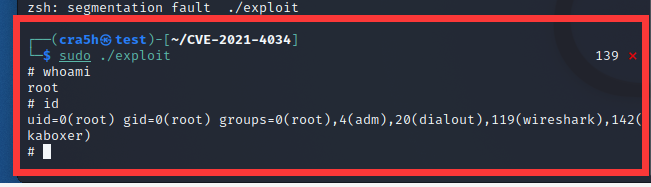

漏洞复现

图 1 CVE-2021-4034

影响范围

由于主流Linux版本改工具为预装工具,均受影响!!!

Debain stretch policykit-1 < 0.105-18+deb9u2

Debain buster policykit-1 < 0.105-25+deb10u1

Debain bookworm, bullseye policykit-1 < 0.105-31.1

Ubuntu 21.10 (Impish Indri) policykit-1 < 0.105-31ubuntu0.1

Ubuntu 21.04 (Hirsute Hippo) policykit-1 Ignored (reached end-of-life)

Ubuntu 20.04 LTS (Focal Fossa) policykit-1 < 0.105-26ubuntu1.2)

Ubuntu 18.04 LTS (Bionic Beaver) policykit-1 < 0.105-20ubuntu0.18.04.6)

Ubuntu 16.04 ESM (Xenial Xerus) policykit-1 < 0.105-14.1ubuntu0.5+esm1)

Ubuntu 14.04 ESM (Trusty Tahr) policykit-1 < 0.105-4ubuntu3.14.04.6+esm1)

CentOS 6 polkit < polkit-0.96-11.el6_10.2

CentOS 7 polkit < polkit-0.112-26.el7_9.1

CentOS 8.0 polkit < polkit-0.115-13.el8_5.1

CentOS 8.2 polkit < polkit-0.115-11.el8_2.2

CentOS 8.4 polkit < polkit-0.115-11.el8_4.2

版本

CentOS系列:

CentOS 6:polkit-0.96-11.el6_10.2

CentOS 7:polkit-0.112-26.el7_9.1

CentOS 8.0:polkit-0.115-13.el8_5.1

CentOS 8.2:polkit-0.115-11.el8_2.2

CentOS 8.4:polkit-0.115-11.el8_4.2

Ubuntu系列:

Ubuntu 20.04 LTS:policykit-1 - 0.105-26ubuntu1.2

Ubuntu 18.04 LTS:policykit-1 - 0.105-20ubuntu0.18.04.6

Ubuntu 16.04 ESM:policykit-1 - 0.105-14.1ubuntu0.5+esm1

Ubuntu 14.04 ESM:policykit-1 - 0.105-4ubuntu3.14.04.6+esm1

修复建议

CentOS用户可采用如下命令升级到版本或更高版本:

yum clean all && yum makecache && yum update polkit -y

chmod 0755 /usr/bin/pkexec

验证修复,通过以下命令可查看Polkit是否为版本:

rpm -qa polkit

Ubuntu用户可采用如下命令升级至版本或更高版本:

sudo apt-get update && sudo apt-get install policykit-1

chmod 0755 /usr/bin/pkexec

验证修复,通过以下命令可查看Polkit是否为版本:

dpkg -l policykit-1